방송사·은행 악성코드 지난해 7월 첫 발견

입력 2013.03.22 (21:14)

수정 2013.03.22 (22:16)

읽어주기 기능은 크롬기반의

브라우저에서만 사용하실 수 있습니다.

<앵커 멘트>

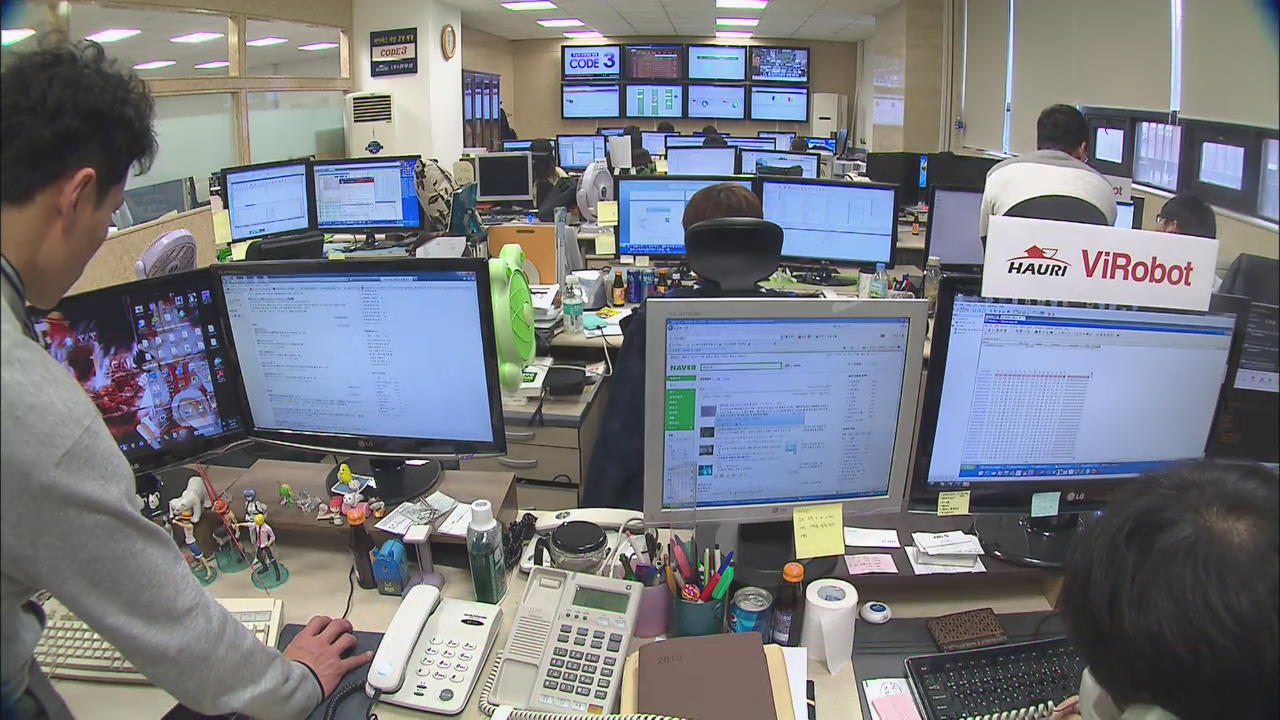

이번 해킹의 공격징후는 지난해 7월부터 있었던 것으로 확인됐습니다.

피해기관들에서 지난해 7월부터 악성코드들이 발견되기 시작했는데 해커집단이 오랜기간 치밀하게 이번 해킹을 준비해왔던 것으로 분석됩니다.

김가림 기자입니다.

<리포트>

이번 전산대란을 일으킨 악성코드의 이름은 KillMBR,

컴퓨터의 부팅 영역을 제어하는 마스터 부트 레코드 'MBR'을 파괴하는 악성코드라는 뜻입니다.

피해업체와 정부합동대응팀의 분석 결과, 이 악성코드는 일부 서버에는 20일 당일, 다른 서버들에는 그 전에 칩입한 것으로 확인됐습니다.

하지만, 외부세력이 서버에 접근한 흔적은 지난해 7월부터 발견됐습니다.

<녹취> 피해업체 관계자 : "(지난해) 7월달부터 시도를 했다가 뭔가를 심었다가 지금와서 공격을 했다거나 이런식이지 그 때 공격을 당한 건 아니거든요."

지난해 7월부터 내부 전산망에 침입해 해킹을 위한 사전 작업을 했을 가능성이 큽니다.

발견된 20여개 악성코드 중 어떤 것이 가장 먼저 칩입했는지는 현재 분석이 진행중입니다.

<녹취> 보안업체 관계자 : "여기 저기에 심어져 있던 악성코드가 (이번 전산장애 이후) 발견이 된거죠."

이런 가운데 미국과 캐나다의 보안업체들은 KillMBR과 유사한 악성코드를 지난해 8월에 발견해 백신을 내놨다고 주장하기도 했습니다.

우리가 눈치채지 못하는 사이, 이번 해킹은 장시간에 걸쳐 치밀하게 준비된 것으로 분석되고 있습니다.

KBS 뉴스 김가림입니다.

이번 해킹의 공격징후는 지난해 7월부터 있었던 것으로 확인됐습니다.

피해기관들에서 지난해 7월부터 악성코드들이 발견되기 시작했는데 해커집단이 오랜기간 치밀하게 이번 해킹을 준비해왔던 것으로 분석됩니다.

김가림 기자입니다.

<리포트>

이번 전산대란을 일으킨 악성코드의 이름은 KillMBR,

컴퓨터의 부팅 영역을 제어하는 마스터 부트 레코드 'MBR'을 파괴하는 악성코드라는 뜻입니다.

피해업체와 정부합동대응팀의 분석 결과, 이 악성코드는 일부 서버에는 20일 당일, 다른 서버들에는 그 전에 칩입한 것으로 확인됐습니다.

하지만, 외부세력이 서버에 접근한 흔적은 지난해 7월부터 발견됐습니다.

<녹취> 피해업체 관계자 : "(지난해) 7월달부터 시도를 했다가 뭔가를 심었다가 지금와서 공격을 했다거나 이런식이지 그 때 공격을 당한 건 아니거든요."

지난해 7월부터 내부 전산망에 침입해 해킹을 위한 사전 작업을 했을 가능성이 큽니다.

발견된 20여개 악성코드 중 어떤 것이 가장 먼저 칩입했는지는 현재 분석이 진행중입니다.

<녹취> 보안업체 관계자 : "여기 저기에 심어져 있던 악성코드가 (이번 전산장애 이후) 발견이 된거죠."

이런 가운데 미국과 캐나다의 보안업체들은 KillMBR과 유사한 악성코드를 지난해 8월에 발견해 백신을 내놨다고 주장하기도 했습니다.

우리가 눈치채지 못하는 사이, 이번 해킹은 장시간에 걸쳐 치밀하게 준비된 것으로 분석되고 있습니다.

KBS 뉴스 김가림입니다.

■ 제보하기

▷ 카카오톡 : 'KBS제보' 검색, 채널 추가

▷ 전화 : 02-781-1234, 4444

▷ 이메일 : kbs1234@kbs.co.kr

▷ 유튜브, 네이버, 카카오에서도 KBS뉴스를 구독해주세요!

- 방송사·은행 악성코드 지난해 7월 첫 발견

-

- 입력 2013-03-22 21:14:02

- 수정2013-03-22 22:16:09

<앵커 멘트>

이번 해킹의 공격징후는 지난해 7월부터 있었던 것으로 확인됐습니다.

피해기관들에서 지난해 7월부터 악성코드들이 발견되기 시작했는데 해커집단이 오랜기간 치밀하게 이번 해킹을 준비해왔던 것으로 분석됩니다.

김가림 기자입니다.

<리포트>

이번 전산대란을 일으킨 악성코드의 이름은 KillMBR,

컴퓨터의 부팅 영역을 제어하는 마스터 부트 레코드 'MBR'을 파괴하는 악성코드라는 뜻입니다.

피해업체와 정부합동대응팀의 분석 결과, 이 악성코드는 일부 서버에는 20일 당일, 다른 서버들에는 그 전에 칩입한 것으로 확인됐습니다.

하지만, 외부세력이 서버에 접근한 흔적은 지난해 7월부터 발견됐습니다.

<녹취> 피해업체 관계자 : "(지난해) 7월달부터 시도를 했다가 뭔가를 심었다가 지금와서 공격을 했다거나 이런식이지 그 때 공격을 당한 건 아니거든요."

지난해 7월부터 내부 전산망에 침입해 해킹을 위한 사전 작업을 했을 가능성이 큽니다.

발견된 20여개 악성코드 중 어떤 것이 가장 먼저 칩입했는지는 현재 분석이 진행중입니다.

<녹취> 보안업체 관계자 : "여기 저기에 심어져 있던 악성코드가 (이번 전산장애 이후) 발견이 된거죠."

이런 가운데 미국과 캐나다의 보안업체들은 KillMBR과 유사한 악성코드를 지난해 8월에 발견해 백신을 내놨다고 주장하기도 했습니다.

우리가 눈치채지 못하는 사이, 이번 해킹은 장시간에 걸쳐 치밀하게 준비된 것으로 분석되고 있습니다.

KBS 뉴스 김가림입니다.

이번 해킹의 공격징후는 지난해 7월부터 있었던 것으로 확인됐습니다.

피해기관들에서 지난해 7월부터 악성코드들이 발견되기 시작했는데 해커집단이 오랜기간 치밀하게 이번 해킹을 준비해왔던 것으로 분석됩니다.

김가림 기자입니다.

<리포트>

이번 전산대란을 일으킨 악성코드의 이름은 KillMBR,

컴퓨터의 부팅 영역을 제어하는 마스터 부트 레코드 'MBR'을 파괴하는 악성코드라는 뜻입니다.

피해업체와 정부합동대응팀의 분석 결과, 이 악성코드는 일부 서버에는 20일 당일, 다른 서버들에는 그 전에 칩입한 것으로 확인됐습니다.

하지만, 외부세력이 서버에 접근한 흔적은 지난해 7월부터 발견됐습니다.

<녹취> 피해업체 관계자 : "(지난해) 7월달부터 시도를 했다가 뭔가를 심었다가 지금와서 공격을 했다거나 이런식이지 그 때 공격을 당한 건 아니거든요."

지난해 7월부터 내부 전산망에 침입해 해킹을 위한 사전 작업을 했을 가능성이 큽니다.

발견된 20여개 악성코드 중 어떤 것이 가장 먼저 칩입했는지는 현재 분석이 진행중입니다.

<녹취> 보안업체 관계자 : "여기 저기에 심어져 있던 악성코드가 (이번 전산장애 이후) 발견이 된거죠."

이런 가운데 미국과 캐나다의 보안업체들은 KillMBR과 유사한 악성코드를 지난해 8월에 발견해 백신을 내놨다고 주장하기도 했습니다.

우리가 눈치채지 못하는 사이, 이번 해킹은 장시간에 걸쳐 치밀하게 준비된 것으로 분석되고 있습니다.

KBS 뉴스 김가림입니다.

-

-

김가림 기자 garima@kbs.co.kr

김가림 기자의 기사 모음

-

이 기사가 좋으셨다면

-

좋아요

0

-

응원해요

0

-

후속 원해요

0

이 기사에 대한 의견을 남겨주세요.